Identificazione a radiofrequenza

tecnologia per l'identificazione e/o memorizzazione automatica di informazioni inerenti a oggetti, animali o persone Da Wikipedia, l'enciclopedia libera

In elettronica e telecomunicazioni, l'identificazione a radiofrequenza (in inglese Radio-Frequency IDentification, acronimo RFID) è una tecnologia di riconoscimento e validazione e/o memorizzazione automatica di informazioni a distanza. Essa si basa sulla memorizzazione di dati in particolari dispositivi elettronici passivi, capaci di rispondere a chiamate di prossimità da parte di dispositivi attivi, sia fissi che portatili, chiamati reader o lettori.

L'identificazione e lo scambio di informazioni tra i due elementi avviene in radiofrequenza. Una delle più recenti implementazioni di RFID è lo standard Near Field Communication, che permette scambio dati tra due dispositivi a distanza di circa 10 cm e con velocità di trasmissione di circa 424 kbit/s.

Storia

Riepilogo

Prospettiva

La tecnologia RFID prende origine dalla seconda guerra mondiale e si sviluppa a partire dagli anni sessanta come derivazione a scopi civili del sistema militare a radiofrequenza di Identification friend or foe, ma la sua diffusione è avvenuta principalmente dagli anni novanta in poi.

I transponder IFF inventati in Gran Bretagna nel 1939, basati su una tecnologia analogica chiamata IFF Mark 1, vennero ampiamente utilizzati dagli alleati durante la seconda guerra mondiale per identificare gli aerei e capire se si trattava di mezzi amici o nemici. I transponder vengono impiegati sui velivoli, sia per scopi militari sia commerciali. Nell'ottobre 1948 Harry Stockman scrisse "Communication by Means of Reflected Power" (Atti dell'IRE, pp. 1196–1204); in questa opera dichiarava: "Saranno necessarie ancora intense attività di ricerca e sviluppo per risolvere gli ultimi problemi inerenti alla comunicazione con potenza riflessa, e prima di poterne esplorare le applicazioni pratiche".

Il primo vero predecessore della moderna tecnologia RFID fu brevettato da Mario Cardullo nel gennaio 1973 (brevetto USA 3.713.148): si trattava di un transponder radio passivo dotato di memoria. Questo dispositivo pioniere, costituito da un transponder con 16 bit di memoria e alimentato dal segnale che lo interrogava, era di tipo passivo, ed era stato concepito per usi doganali. Venne presentato nel 1971 all'autorità portuale di New York e ad altri potenziali utenti. Il brevetto-base di Cardullo comprende l'uso della radiofrequenza, di onde sonore e luminose come mezzo di trasmissione. Il business plan originario, presentato agli investitori nel 1969, prevedeva l'applicazione di questi dispositivi nei seguenti settori: trasporti (identificazione delle vetture, sistemi doganali automatici, targhe elettroniche, segnali elettronici, instradamento del traffico, monitoraggio delle prestazioni dei veicoli), bancario (libretti degli assegni elettronici, carte di credito elettroniche), sicurezza (identificazione del personale, cancelli automatici, sorveglianza) e sanità (identificazione, storia clinica dei pazienti). Nel 1973 Steven Depp, Alfred Koelle e Robert Freyman organizzarono una storica dimostrazione del funzionamento dei tag RFID a potenza riflessa (backscattering modulato), sia di tipo passivo sia attivo, presso il Los Alamos Scientific Laboratory. Questo sistema portatile funzionava con una frequenza di 915 MHz e impiegava tag a 12 bit. Questa tecnica è impiegata sulla maggior parte dei tag UHF (Ultra High Frequency) e RFID a microonde.

Il primo brevetto in cui figura la sigla RFID è stato depositato da Charles Walton nel 1983, brevetto USA 4.384.288, ma in realtà la tecnologia è stata depositata nell'agosto del 1973 con il brevetto USA 3.752.960, da allora ne sono stati registrati altri quasi 4 000 (2011). La procedura di riconoscimento automatico (Auto ID) si è successivamente sviluppata in altri settori: industriale, automobilistico, medico, e-Government (vedi passaporti, carte d'identità, ecc.), commercio (moneta elettronica come biglietti per i trasporti, ecc.). Altri esempi sono da quello di acquisto e distribuzione di servizi logistici a quello industriale, manifatturiero, metalmeccanico, domotico, ecc.

Caratteristiche

Riepilogo

Prospettiva

Nello specifico un sistema RFID è costituito da tre elementi fondamentali:

- una o più etichette RFID (o tag o transponder);

- un apparecchio di lettura e/o scrittura (lettore);

- un sistema informativo di gestione dei dati per il trasferimento dei dati da e verso i lettori.

L'elemento principale che caratterizza un sistema RFID è l'etichetta RFID o transponder o tag, che è costituito da:

- un microchip che contiene dati in una memoria (tra cui un numero univoco universale scritto nel silicio),

- un'antenna,

- un supporto fisico che tiene insieme il chip e l'antenna chiamato "substrato" e che può essere in Mylar, film plastico (PET, PVC, ecc), carta o altri materiali.

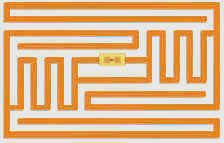

RFID tag o transponder o etichetta

Il tag o trasponder o etichetta è un dispositivo elettronico composto da un chip e un'antenna RF montati su un "substrato" che ha anche il compito di sostenerli. Il chip (grande pochi millimetri) è la parte "intelligente" costituita da una memoria non volatile (tipicamente EEPROM o FRAM, quest'ultima più costosa ma tecnologicamente più avanzata) e un codice in genere univoco (UID), il quale viene trasmesso tramite l'antenna RF (la spira risonante o circuito di trasmissione del segnale wireless) all'apparato lettore che leggerà i dati ricevuti o li aggiornerà. L'antenna riceve un segnale, che tramite il principio dell'induzione è trasformato in energia elettrica per alimentare il microchip. Il chip così attivato trasmette i dati in esso contenuti tramite l'antenna (circuito di trasmissione del segnale) all'apparato che riceve i dati. I tag attivi invece sono alimentati da una piccola batteria interna (RFID attivi). Transponder e antenna sono inseriti in un supporto che caratterizza l'uso specifico di ognuno di questi oggetti.

È possibile realizzare RFID in infiniti formati: inseriti in etichette del tutto simili a quelle normalmente utilizzate nei capi di abbigliamento, sotto forma di adesivi da applicare sulle confezioni di cartone dei prodotti, o all'interno di tessere formato carta di credito, ma anche piccolissimi. Per accedere alle informazioni contenute nell'etichetta è necessario un lettore fisso o portatile. Il vantaggio offerto da questo tipo di tecnologia rispetto ai sistemi di identificazione più utilizzati (codici a barre e lettori a banda magnetica), è che il lettore non ha bisogno di avere la visibilità ottica rispetto all'etichetta e funziona in tempi estremamente ridotti (circa 1 decimo di secondo), ma per esempio in UHF possono essere anche letti fino a 8–10 m.

L'etichetta RFID può essere attiva, passiva, semi-passiva o semi-attiva.

Etichetta RFID passiva

Al passaggio di un lettore che emette un segnale radio a frequenze basse o medie o di alcuni gigahertz (sotto le diverse bande usate), la radiofrequenza attiva il microchip e gli fornisce l'energia necessaria a rispondere al lettore, ritrasmettendogli un segnale contenente le informazioni memorizzate nel chip, ma che può anche scrivere dati sul tag.

Etichetta RFID attiva

L'etichetta dispone di una o più antenne per inviare il segnale di lettura e ricevere le risposte anche su frequenze diverse, una batteria di alimentazione e uno o più transponder/tag RFID. L'etichetta può anche contenere sensori. In genere le etichette attive hanno distanze operative maggiori di quelle passive, arrivando fino a 200 m.

Etichetta RFID semi-passiva

L'etichetta semi-passiva è dotata di batteria, usata solo per alimentare il microchip o apparati ausiliari (sensori) ma non per alimentare un trasmettitore; in trasmissione questa etichetta si comporta come una RFID passiva.

Etichetta RFID semi-attiva

L'etichetta semi-attiva è dotata di batteria che alimenta il chip e il trasmettitore; per risparmiare energia l'etichetta RFID è di solito disattiva e viene attivata tramite un ricevitore con tecnologia dei tag passivi. In assenza di interrogazioni il tag può operare per tempi lunghi.

Lettore RFID

Il lettore emette un campo elettromagnetico/elettrico che tramite il processo della induzione genera nell'antenna del tag una corrente che alimenta il chip. Il chip così alimentato comunica tutte le sue informazioni che vengono irradiate tramite l'antenna verso il lettore. Il lettore può anche scrivere i dati sul tag.

Tipi di tag RFID

Esistono numerosi tipi di tag RFID, alcuni dei quali normati da standard ISO e bande di frequenza operative ben definite che si possono riassumere brevemente in queste sotto:

- 125/134 kHz (LF Low Frequencies, valida in tutto il mondo)

- 13,56 MHz (HF High Frequencies, valida in tutto il mondo)

- 433 MHz (UHF Ultra High Frequencies bassa, solo per tag attivi, solo in Europa)

- 860-960 MHz (UHF Ultra High Frequencies media, a seconda dei continenti che hanno potenze massime e bande di frequenze diverse)

- 2,4 GHz (UHF Alta, principalmente per attivi, anche se esistono anche tag passivi, in tutto il mondo)

- 5,8 GHz (SHF Super High Frequencies, solo tag attivi, esempio è il tag attivo "Telepass" che molti hanno nelle auto in Italia per l'accesso automatico alle autostrade a pagamento)

- > 5,8 GHz (UWB Ultra Wide Band (3,1 GHz-10,6 GHz), solo tag attivi).

I tag LF (125/134 kHz) e HF (13,56 MHz) sono previsti dalle norme ISO come passivi (senza batterie) mentre per i tag RFID UHF e Ultrawide band (UWB) esistono attivi, semi-attivi e passivi.

Modalità read-only e read/write

La modalità read-only consente di utilizzare la tecnologia RFID in sostituzione del codice a barre sfruttando i seguenti vantaggi:

- Affidabilità della lettura;

- Eliminazione della necessità di "vedere" l'etichetta (le etichette radio possono essere contenute all'interno dei prodotti ed essere lette anche in più esemplari contemporaneamente);

- Capacità di lavorare in ambienti contaminati e sporchi;

- Capacità di resistere, con opportune protezioni, all'aggressione di agenti chimici e ambientali, di poter operare immerso in un fluido, dentro l'oggetto che si vuole identificare oppure all'interno di un altro contenitore (purché non completamente metallici);

- Possibilità di leggere, nello stesso contenitore, il codice di decine o centinaia di etichette in un lasso temporale di pochi secondi, e di trasmetterlo al sistema informativo di gestione.

I tag dotati di memorie non volatili (qualche kilobyte) possono contenere informazioni molto articolate sull'oggetto cui sono associate. La modalità read/write permette non solo una trasmissione di informazioni ma un loro aggiornamento sul chip. Il tag diventa un sistema di identificazione che può tenere traccia della storia di un prodotto.

Alcuni vantaggi di questa modalità sono costituiti dalla possibilità di memorizzare dati relativi agli indici di qualità, ai problemi riscontrati e successivamente, dalla semplice lettura del tag, valutare le caratteristiche positive e negative dei prodotti o dei lotti. Nei sistemi industriali particolarmente complessi e operanti in ambienti ostili, la presenza di un tag con queste modalità può sostituire sia il network sia la necessità di avere sempre attivo il controllo di un sistema di gestione e in questo modo automatizzare alcuni processi amministrativi o industriali, localizzare in magazzino i differenti modelli, smistare in distribuzione modelli e prodotti in funzione di alcune caratteristiche (prezzo, dimensioni, packaging, ecc.). Questi tag si rivelano utili anche per generazione automatica di documenti di trasporto e fatture, grazie alla possibilità di leggere contemporaneamente più codici. Anche la fase di vendita trova vantaggi dall'uso dei tag, sia per realizzare inventari in tempo reale all'ingresso e alla vendita del prodotto, sia perché i tag possono essere utilizzati come dispositivi antitaccheggio.

Vantaggi e svantaggi rispetto a codici a barre e bande magnetiche

La tecnologia RFID ha alcuni vantaggi semplici rispetto alle tradizionali tecnologie dei codici a barre e delle bande magnetiche:

- Non deve essere a contatto per essere letto come le bande magnetiche;

- Non deve essere visibile per essere letto come per i codici a barre;

- Non si usura come le bande magnetiche che si smagnetizzano con il passare del tempo; di norma il chip non va incontro a deterioramento sebbene potrebbe avere difetti realizzativi mentre l'antenna potrebbe incorrere in degrado di amplificazione oppure l'eventuale supporto tipo tessera di plastica potrebbe danneggiarsi rendendo difficoltosa la lettura;

- Si possono anche aggiungere informazioni sui chip in funzione della tipologia del chip (Read Only: si possono solo leggere le informazioni contenute, Write Once, Read Many: si possono scrivere nel chip le informazioni una sola volta, ma leggerle un numero illimitato di volte, Read and Write: si possono leggere e memorizzare informazioni per un numero limitato ma grande di volte);

- L'identificazione e la verifica avvengono in 1/10 di secondo;

- La comunicazione può essere in chiaro o cifrata.

Gli svantaggi sono rappresentati da:

- disturbi da inquinamento elettromagnetico;

- letture anomale per presenza di superfici non radio trasparenti;

- instabilità per temperature critiche;

- prezzo unitario alto;

- sottrazione delle informazioni se non criptate.

Comunicazione

La comunicazione può avvenire per accoppiamento induttivo o per accoppiamento elettromagnetico.

Accoppiamento induttivo

Nel RFID il nucleo del trasformatore è l'aria. L'induttanza del primario si trova nel Reader e l'induttanza del secondario si trova nel Tag.

Il Reader deve alimentare il Tag e deve poter leggere l'informazione. Si usa quindi un'antenna accordata con il circuito risonante LC, accompagnato con un raddrizzatore a singola semionda. Modificando l'assorbimento nel carico, si riesce a leggere l'assorbimento di corrente (che alimenta l'antenna) ed i relativi bit inviati.

Accoppiamento elettromagnetico

L'onda che si propaga trasferisce energia all'antenna del Tag, inducendo tensione. Viene così rilevata e utilizzata per caricare il condensatore, per poi alimentare il Tag. La comunicazione è realizzata mutando l'impedenza d'ingresso dell'antenna.

Applicazioni

Riepilogo

Prospettiva

Diversi i campi di applicazione della tecnologia[1]. In particolare i campi di adozione principali esistenti sono:

- le soluzioni su tag 125/134 kHz trovano campi applicativi: tracciabilità animali domestici e di allevamento (cani, mucche, ecc.), Immobilizer per auto (sono ormai contenuti in tutte le chiavi di apertura e avviamento delle auto, moto, camion, ecc.), apertura serrature (settore alberghiero e controllo accessi).

- le soluzioni su tag 13,56 MHz trovano applicazioni in:

- standard ISO 15693 fino a 1 m, per la tracciabilità (alimentare, prodotti, ecc.), borsellini elettronici non bancari (villaggi vacanze, discoteche, logistica in generale, ecc.);

- standard ISO 14443 fino a 10 cm (ad alta sicurezza), per carte bancarie, tessere documenti di identità elettronici, titoli di viaggio elettronici, sistemi di bigliettazione elettronica per metropolitane, treni, autobus, moneta elettronica per macchine distributrici prodotti alimentari, ecc.

- Standard NFC Near Field Communication, fino a 10 cm, è il nuovo standard ISO 18092 NFCIP-1 e ISO 21841 NFCIP-2, ma che con i recenti chip permette di leggere/scrivere anche tag ISO 14443 e ISO 15693, FeliCa e quindi divenendo un lettore/scrittore universale di tutti i protocolli HF, e addirittura evolvendo il concetto di tag e lettore/scrittore potendo scambiare dati ad alta velocità max 424 kbit/s anche tra 2 lettori/scrittori come possono essere 2 cellulari NFC e che sostituirà man mano i contanti e le carte di debito e credito, usando direttamente il proprio cellulare, per pagamenti bigliettazione, pagamenti vari, ma potrà essere anche usato per scambio dati tra cellulari come foto, video, biglietti da visita, ecc.

- le soluzioni con tag UHF ISO 18000 in teoria fino a 10 m, sono dedicate alla logistica sia interna sia esterna d'azienda, ma anche per la protezione del marchio o prodotto da clonazione (brand protection), identificazione auto mentre viaggiano, e in generale dove si necessita di tantissimi tag e pochi lettori in proporzione ai tag.

- le soluzioni con tag 2,4 GHz e oltre per la mobilità (Telepass e similari) e gli interporti.

Passaporto

I tag RFID sono utilizzati in passaporti in diversi paesi. Il primo paese ad adottare i passaporti con RFID ("e-passports") è stato il governo malese nel 1998. In tale passaporto, il chip contiene, oltre alle informazioni dell'intestatario del passaporto, anche la storia dell'utilizzo (data, giorno e luoghi) per tutte le entrate e uscite dal paese.

Anche il Governo italiano ha adottato tale standard, i nuovi passaporti sono disponibili dal 26 ottobre 2006. Lo standard per il passaporto RFID è stato definito dalla International Civil Aviation Organization (ICAO) ed è descritto nel documento ICAO numero 9303, parte 1, volumi 1 e 2 (6ª edizione, 2006). ICAO definisce i chip RFID ISO 14443 nei passaporti come "circuiti integrati contactless". Lo standard ICAO richiede che i passaporti RFID siano identificabili da un logo standard di riconoscimento sulla copertina.

I tag RFID sono utilizzati nei nuovi passaporti britannici e statunitensi dal 2006. Gli Stati Uniti hanno emesso 10 milioni di passaporti nel 2005 e le aspettative sono per 13 milioni nel 2006. I chip memorizzeranno le stesse informazioni stampate nel passaporto e includeranno anche una fotografia digitale del proprietario. I passaporti conterranno anche una sottile membrana metallica al fine di rendere difficile le letture non autorizzate (skimming) quando il passaporto è chiuso.

Monetica

Visa, Mastercard e American Express stanno lanciando nuove carte di credito che per sicurezza, velocità e flessibilità superano le tradizionali Chip Card. Oltre 10 milioni di americani, giapponesi e inglesi stanno usando, su base regionale, tali soluzioni. A New York è possibile pagare il biglietto della metropolitana con tali soluzioni. In Italia ci sono diversi progetti pilota tra cui: Postepay Postemobile, che implementa il PayPass di Mastercard, TellCard, una prepagata del Credito Valtellinese con il payWave di Visa, e IntesaSanpaolo di Torino e ATA Hotel (che già gestisce con tale tecnologia due dei più importanti villaggi: Tanka Village e i Giardini di Naxos).

La tecnologia utilizzata è un tag 13,56 MHz ISO 14443. In questo ambito sono attese le principali applicazioni futuribili di Near Field Communication (NFC) che prevedono l'associazione di un telefono NFC-enabled (ovvero con un sistema RFID read/write incorporato) che permetterà di effettuare transazioni di monetica o accedere a servizi.

Bigliettazione elettronica

Uno degli ambiti di maggiore applicazione planetaria delle soluzioni contactless RFID è data dai sistemi di bigliettazione elettronica. Le maggiori città europee (Imob) utilizzano smart card contactless con tecnologia RFID per permettere l'accesso ai mezzi di superficie e metropolitana.

Le tecnologie più usate fanno riferimento allo standard ISO 14443 (come la tecnologia Mifare e la tecnologia Calypso), o allo standard ISO 15693. Anche i sistemi di accesso degli impianti di risalita sulle piste da sci, sono ormai quasi tutti basati su soluzioni contactless RFID. Grazie a questa tecnologia, i siti web di alcune società di gestione degli impianti consentono all'utilizzatore, a fine giornata, di ottenere un riepilogo degli impianti utilizzati e dei chilometri di pista percorsi.

Logistica magazzini

Identificare ogni contenitore e ogni scaffale di magazzino con tag riduce gli errori nei prelievi e fornisce una identificazione certa dell'item (in funzione delle entità controllate si parla di Item Tagging (oggetto unico) o Box Tagging. Non è necessario aprire gli imballaggi per verificare il contenuto cercando il codice a barre, così come non è più necessario effettuare il conteggio manuale per la verifica dell'inventario fisico. Con una serie di scansioni a distanza è possibile identificare e verificare la presenza di specifici oggetti in magazzino.

Infatti la tecnologia permette di leggere contemporaneamente più etichette (tag) in generale fino a 100 in contemporanea. La tecnologia permette di conoscere in tempo reale le giacenze di magazzino, riordinare i capi esauriti (in tempo reale). La tecnologia utilizzata è un tag 860-960 MHz ISO 18000-6 a seconda dei continenti ci sono bande di frequenze diverse e potenze massime dei lettori diverse e ben normate.

Logistica trasporti

In questo caso i tag vengono applicati sia sugli oggetti (scatole, pallet, ecc.) da trasportare, sia sui mezzi di trasporto (vagoni, automobili, ecc.). In Italia, Francia e in Giappone sono già funzionanti milioni di tessere RFID che permettono ai pendolari di utilizzare diversi tipi di trasporto con le diverse forme di abbonamento. Un'altra applicazione della tecnologia RFID è in sostituzione del codice a barre come identificativo sui bagagli in aeroporto permettendo un maggiore "tasso di lettura" e minor errore lungo gli scivoli di smistamento (35% di miglioramento dell'efficienza presso l'aeroporto di Dallas).

I sistemi RFID contribuiscono a migliorare la qualità dei sistemi di identificazione del mezzo di trasporto (l'esempio più comune è il Telepass) in termini di efficienza e servizio. Bisogna dire che spesso queste tecnologie sono state utilizzate per "tracciare" l'utente del mezzo, che perde così la privacy, propria dei tradizionali mezzi di pagamento. La tecnologia utilizzata sono tag ad alta frequenza >2,5 GHz.

Controllo presenze e accessi

L'RFID è una valida alternativa sia alle tecnologie di personal identification tradizionali (badge, tesserini, ecc.), sia alle tecnologie di strong authentication basate sul riconoscimento degli attributi biometrici di un individuo. A differenza di tali tecnologie non richiede contatto visivo per l'identificazione e permette il riconoscimento anche "a distanza". L'identificazione tramite RFID oltre a rendere più agile l'impiego di varchi motorizzati, distinguere gli ingressi dalle uscite e verificare automaticamente l'elenco delle presenze all'interno di una determinata zona, permette l'avvio o l'arresto di un PC a seconda che il proprietario si trovi o meno nelle vicinanze.

I tag possono essere stampati o inseriti in oggetti di forma diversa, come ad esempio un badge identificativo e, quindi, personalizzati con stampe di immagini, scritte, loghi, fotografie e codici a barre. Possono essere registrate informazioni come: dati anagrafici, foto di riconoscimento, data e ora di transito, verso di transito e altre informazioni. La tecnologia utilizzata è un tag 125 kHz o 13,56 MHz ISO 14443 o ISO 15693.

In alcuni casi è ipotizzabile che si permetta il funzionamento di una macchina o apparecchiatura solo in presenza di operatori di macchina (es. una pressa o una TAC o semplici ascensori). Tali apparecchiature possono richiedere particolari procedure per assicurare la sicurezza delle persone o della macchina stessa impedendo a non autorizzati il loro utilizzo o arrestare il suo funzionamento se nell'area non sia presente un operatore autorizzato.

Tracciamento pratiche

L'applicazione di una etichetta RFID a ogni pratica consente di automatizzare la loro ricerca negli archivi cartacei, di effettuare automaticamente la registrazione del prelievo/restituzione e di mantenere traccia dei vari spostamenti tra uffici e depositi. Applicare un tag RFID su una pratica significa poterne gestire gli spostamenti, e quindi poterne gestire il workflow. Un sistema del genere mira all'ottimizzazione della gestione delle pratiche negli uffici, poiché è possibile stabilire quanto tempo una pratica rimane ferma su una scrivania (ad esempio adoperando delle vaschette porta-documenti che contengono al loro interno un'antenna). Il Laboratorio RFId dell'Università degli Studi di Messina ha realizzato un'applicazione per la tracciabilità delle pratiche che è in uso presso gli uffici del rettorato. Si dovrà aspettare l'intervento del garante per sapere quanto questo tipo di intervento sia compatibile col diritto del lavoro.

Assistenza e manutenzione

Interessante è l'applicazione di sistemi RFID nella manutenzione degli impianti. Un esempio è quello delle aziende petrolchimiche dove si devono effettuare manutenzione sulle valvole. Con una semplice lettura del tag applicato direttamente sulle valvole sarà possibile ottenere la storia delle manutenzioni e riparazioni della specifica valvola.

Identificazione degli animali

Rispetto agli altri metodi utilizzati per l'identificazione degli animali (marchiatura sull'orecchio, tatuaggio, passaporto cartaceo), con l'applicazione dei tag tutte le informazioni necessarie sono residenti anche sui capi di bestiame e, grazie all'emissione di onde elettromagnetiche a bassa frequenza del tutto innocue, risultano accessibili ovunque si trovi l'animale. Le etichette possono contenere le informazioni indispensabili a garantire la qualità del capo, come ad esempio:

- Codice dell'animale;

- Dati anagrafici (passaporto) proprietario;

- Aziende presso le quali il capo è transitato;

- Controlli veterinari a cui l'animale è stato sottoposto;

- Trattamenti subiti.

- Tag passivi della banda LF 134,2 kHz (norme ISO 11784 e ISO 11785 e la più recente ISO 14223).

Biblioteche - rilevazione patrimonio librario e movimento libri

Applicando i tag sui beni delle biblioteche (libri, video, CD, audio, ecc.) è possibile rilevare a distanza le informazioni in esso contenute (tipo di bene, descrizione, numero inventario, rappresentazioni fotografica, ecc.), consentendo di amministrare i beni in dotazione con estrema facilità ed efficacia. La tecnologia RFID presenta vantaggi anche nelle operazioni di attivazione di un prestito e restituzione alla biblioteca, grazie alla presenza di stazioni self service estremamente facili da usare.

Esempio: prestito e restituzione di libri. Dopo aver prelevato dagli scaffali i libri da prendere in prestito, l'utente deve avvicinarsi alla postazione e appoggiarli sul piano di rilevazione assieme alla tessera della biblioteca. Gli oggetti vengono rilevati e la transazione viene automaticamente registrata. Alla restituzione dei libri, l'utente dispone i volumi in un apposito cestello, appoggiato su una stazione di lettura. Il sistema rileva il rientro dei libri nella biblioteca e registra tale transazione, quindi legge dal tag il codice dello scaffale e del ripiano su cui ogni libro deve essere depositato.

Antitaccheggio

Il primo aiuto tecnologico, largamente utilizzato su scala mondiale, è arrivato dalla EAS (Electronic Article Surveillance). Mediante l'applicazione di un piccolo tag chipless (senza chip) agli oggetti in vendita, un negozio può rilevare un eventuale transito non autorizzato di un articolo attraverso un varco. Il varco (composto da antenna) è collegato a un dispositivo di segnalazione acustica e visiva. L'EAS tuttavia non permette di rilevare né la tipologia né il numero degli oggetti rilevati.

Rilevazione dei parametri ambientali

L'ultima frontiera tecnologica in ambito RFID riguarda l'introduzione di tag attivi equipaggiati con sensori in grado di rilevare i parametri climatici (temperatura, pressione, umidità, ecc.) dell'ambiente in cui sono immersi. Le grandezze rilevate dai sensori vengono memorizzate in un'apposita memoria interna, e lì permangono fino a quando un operatore, dotato di apposito lettore, non ne esegue lo scarico su un PC palmare. Queste caratteristiche si rivelano strategiche per il monitoraggio dei parametri operativi dei macchinari in particolari realtà industriali, dove è necessario garantire regimi operativi controllati. I tag, grazie alle ridottissime dimensioni, possono essere collocati in punti "scomodi", dove sarebbe difficile portare il cavo necessario ad alimentare un apparecchio di misura, e offrono, a costi decisamente contenuti, una soluzione affidabile e di facile implementazione.

Esempio nella catena del freddo. Un'applicazione specifica è volta a controllare e mantenere la temperatura adeguata dei prodotti lungo tutte le fasi della loro distribuzione (trasporto, immagazzinamento, allocazione presso i punti vendita), fino al momento della loro consegna, al fine di garantirne l'integrità e "qualità". Questi tag (13,56 MHz attivi) incorporano un sensore di temperatura (sia in picco, ovvero se esce dai parametri predefiniti, oppure continuo, monitorando continuamente la temperatura). In questo secondo caso è possibile programmare gli intervalli di misurazione della temperatura e memorizzarne i valori, in modo da ottenere un grafico nel tempo oppure identificare il momento (time stamp) in cui il collo ha subito condizioni limite rispetto ai parametri prefissati.

La differenza di monitoraggio ha impatto sul costo del tag che può variare da €3,00 a €5,00 in funzione della memoria necessaria. Essendo tag ad alto costo, non sono "a perdere", quindi occorre valutare il costo della logistica di rientro degli stessi. Grazie all'utilizzo di tali soluzioni si può monitorare lo stato di conservazione di una sostanza, oppure segnalare eventuali allarmi quando il parametro temperatura non fosse negli intervalli voluti, senza aprire le confezioni che proteggono la sostanza conservata in temperatura e gestendo il dato in via informatica, magari da un sito centrale, dove poter prendere le decisioni del caso:

- eliminare il prodotto;

- accelerare il trattamento di un processo, ecc.

Monitoraggio raccolta rifiuti

In Inghilterra, in Australia, e da tempo anche da aziende di raccolta italiane i chip RFID vengono installati nei cassonetti, consentendo la registrazione di dati come il peso di ogni contenitore, e l'identificazione delle zone di appartenenza, così da creare mappe per la valutazione del territorio[2].

In Svizzera nel canton Ticino l'azienda cantonale dei rifiuti (ACR) ha adottato un sistema di pesa automatica e di identificazione della provenienza dei rifiuti al fine di meglio ripartire le spese di discarica locali; viene applicato come una etichetta a perdere sui sacchi della raccolta dei rifiuti, per monitorare la quantità dei rifiuti per applicazione della tariffa puntuale (tanto produci tanto paghi). Quindi permette di contare i sacchi (quindi non il peso) di ogni cittadino e in seguito determinare la tariffa.

Camerini virtuali

Paxar, una suddivisione di Avery Dennison, ha introdotto la tecnologia RFID per creare dei camerini virtuali dove il cliente può far indossare i vestiti sull'immagine del proprio corpo ottenuta con tecnologia RFID e così verificare l'effetto e la vestibilità.

Sistemi antintrusione

I tag Rfid vengono utilizzati da diversi anni per gestire le attivazioni e le disattivazioni dei sistemi di allarme previa autenticazione, ovvero fungere da riconoscimento del titolare e agire di conseguenza. Rispetto ai telecomandi standard, i tag Rfid non necessitano della sostituzione periodica delle batterie e hanno il vantaggio di essere più sicuri in quanto difficili da copiare.

NFC (Near Field Communication)

Uno degli ultimi standard in rapida evoluzione, che opera nella banda HF 13,56 MHz (valida in tutto il mondo) e per interazioni a corto raggio (<10 cm) e con velocità massima di trasmissione dati di 424 kbit/s.

RFID Privacy e Security

Riepilogo

Prospettiva

L'impatto che potenzialmente tale tecnologia potrebbe avere sulla privacy delle persone nel momento in cui avesse un livello di pervasività all'interno della comunità sociale è stata la motivazione che ha spinto il Garante della Privacy ad avviare una consultazione pubblica e successivamente a definire le regole per l'utilizzo di sistemi RFID con un provvedimento del 9 marzo 2005[3].

Le preoccupazioni principali riguardo alla possibilità che la tecnologia RFID possa essere utilizzata per violare la privacy del possessore degli oggetti taggati sono fondamentalmente riassunte nei seguenti elementi:

- la consapevolezza o meno dell'utente che un prodotto contenga un tag RFID;

- le informazioni contenute nel tag;

- l'associazione possessore/tag.

Il primo punto è al momento allo studio in molte legislazioni, ma emerge un quadro univoco sulla necessità che i clienti siano informati dell'esistenza del tag, che i tag possano essere disattivati — tramite una funzionalità specifica dei tag stessi — con la possibilità per gli utenti di verificarne la disattivazione[4], e che i tag possano essere rimossi.

Il secondo punto riguarda le informazioni contenute nei tag. Nel caso di prodotti di largo consumo le informazioni nei tag sono codificate secondo EPC Gen2, ovvero il tag sui prodotti contiene solo un indicativo seriale. La presenza di un indicativo seriale può comunque porre problemi di privacy, come notato in altre tecnologie già presenti. È possibile che un malintenzionato possa leggere a distanza (modesta) i codici dei tag dei prodotti acquistati da una persona, e possa quindi ricostruire le abitudini di consumo di ciascuna famiglia. Va notato tuttavia che ciò può avvenire anche esaminando i carrelli degli acquisti, accedendo al database delle tessere di fedeltà, esaminando la spazzatura (come fanno le aziende di analisi dati di mercato), ecc.

Il terzo punto riguarda la possibilità di associare una persona a un prodotto. Così come avviene per i telefoni cellulari, un tag non identifica direttamente una persona; è necessario infatti disporre di un ulteriore accesso al database che associa gli identificativi dei tag alle persone, come ad esempio il database delle tessere fedeltà dei supermercati o degli abbonati dell'operatore telefonico, il che complica ulteriormente le cose visto anche che la suddetta associazione e relativo database in molte applicazioni non esiste.

Il problema della privacy, intesa come tracking dell'individuo, a un'analisi più approfondita risulterebbe quindi in gran parte sopravvalutato risultando più una vulnerabilità a livello teorico che non a livello pratico, in quanto sussiste solo in presenza di tag che contengano a bordo informazioni personali che potrebbero essere dunque soggette a letture "non autorizzate" da parte di terze parti per finalità diverse da quelle originarie.

In generale infatti la lettura di un tag su un capo a fini di inventario è identica (trattandosi di soluzioni a breve raggio) a quella di un codice a barre e quindi non contiene alcuna informazione utile sull'identità del possessore, mentre diverso è il discorso per i chip che contengono informazioni personali quali quelle contenute nel passaporto elettronico e nella tessera del servizio sanitario di alcune regioni italiane.

In particolare, questi ultimi due casi sono di sicura attualità alla luce del fatto che le architetture RFID nel campo dei servizi (es. passaporto elettronico, chip biomedico) sono già una realtà comportando effettivamente nuovi problemi e rischi legati alla privacy dei cittadini in generale (rischio di geolocalizzazione in tempo reale e remota, accesso a dati personali, indagini di mercato, ecc.).

Anche per i chip biomedici sottocutanei vale un discorso analogo. Tali chip servono per memorizzare talune informazioni di un paziente e permettere, in caso di ricovero in emergenza, di attingere alla storia del paziente. Sono informazioni personali e il chip viene impiantato su richiesta dell'interessato. Alcuni Stati USA hanno approvato legislazioni preventive per vietare l'impianto di dispositivi sottocutanei senza consenso esplicito della persona[5].

In Italia l'uso degli RFID (e anche dei prodotti sottocutanei per umani) è regolamentato dal 2005 dalla normativa del Garante della Privacy[3] salvo casi eccezionali autorizzati dal Garante stesso per specifici individui per ragioni di tutela della vita degli specifici pazienti interessati. Il problema della privacy è dunque di inferiore urgenza nel settore della logistica: EPC Gen2 prevede che i tag contengano solamente un unico codice ovvero un numero di serie.

Un'altra limitazione agli attacchi alla privacy viene direttamente dalla distanza di copertura degli RFID. Le distanze di lettura in generale dipendono fortemente dalle condizioni ambientali e dalle tecnologie utilizzate: in linea teorica è possibile l'identificazione a migliaia di metri di distanza, ma le normative degli standard prevedono alcune misure tipo:

- nel caso dei tag passivi 125-134,2 kHz la distanza di lettura varia da quasi a contatto al metro;

- nel caso dei tag 13,56 MHz la distanza di lettura prevista dalla normativa è tra quasi a contatto e circa 1 m;

- nel caso di tag UHF passivi (860-960 MHz), usati per la logistica, la distanza tipica prevista dalla normativa è di 1÷10 metri.

Va rilevato che trattandosi di campi elettromagnetici, vale per l'RFID quanto avviene per il Wi-Fi: sebbene in casi eccezionali e limite si possano fare sistemi Wi-Fi che in condizioni controllate effettuano collegamenti di chilometri, le condizioni ambientali tipiche limitano le distanze a poche decine di metri. Analogamente per RFID, le condizioni ambientali tipiche limitano le distanze a pochi centimetri per i tag a 13,56 MHz e pochi metri per i tag UHF. Per attacchi alla privacy quali il tracking della persona, in virtù della comunicazione di breve distanza, sarebbe dunque necessario un numero enorme di lettori sparsi su un territorio con relativi costi esorbitanti.

I tag UHF sono inoltre molto limitati in presenza di liquidi; poiché il corpo umano è composto al 70% da liquidi, l'ipotesi di utilizzarli in forma cutanea o sottocutanea per il controllo degli spostamenti di una persona (p.e. pedinamenti) è poco efficace - ma non impossibile - anche disponendo di risorse elevate[6].

Vale la pena di osservare che il campo visivo assicura migliori distanze e accuratezza di lettura per i pedinamenti, e che le forze dell'ordine — se incaricate dall'autorità giudiziaria — possono accedere ben più facilmente ai dati degli operatori di telefonia mobile per seguire gli spostamenti di persone ricercate o soggette a indagine mediante la triangolazione GSM delle celle radio.

Il problema della privacy è stato però rielaborato come possibile fonte di tracciabilità una volta nota l'identità della persona (ad esempio dopo un pagamento elettronico) anche se presupporrebbe comunque l'uso di lettori sparsi sul territorio e l'accesso a un database o per indagini di mercato sui consumi delle singole persone tracciate al momento del pagamento elettronico.

L'annuncio dell'utilizzo della tecnologia RFID ha generato nel tempo opinioni diverse tra i consumatori in materia di privacy. Nel 2003, a seguito dell'annuncio di Benetton dell'intenzione di usare tag RFID per la filiera logistica, negli Stati Uniti è stata lanciata una campagna di boicottaggio dei prodotti Benetton[7]. Dal 2006, la catena The Gap ha introdotto sui propri prodotti etichette RFID e apparentemente nessun boicottaggio è stato lanciato.

Una particolare attenzione meriterebbe invece, sempre a livello teorico, la sicurezza ovvero la confidenzialità dei dati scambiati ovvero i product code: poiché tali tecnologie sono molto diffuse in ambito commerciale come identificatori di prodotti (catene produttive e gestione di magazzino), la violazione della segretezza della comunicazione, ovvero dei dati relativi all'oggetto, costituisce un ‘rischio di business’ non trascurabile per l'azienda stessa con potenziali rilevanti danni economici all'attività produttiva e commerciale e allo stesso tempo un potenziale guadagno economico-finanziario per i competitor dell'azienda attraverso la possibile vendita dei dati al mercato nero. Varie forme di protezione tramite protocolli crittografici più o meno complessi sono stati allora proposti in ambito di ricerca e alcune già attive negli standard ISO/IEC o EPCGlobal per far fronte a questo problema di sicurezza.

Nel mondo

Riepilogo

Prospettiva

Pur essendo le normative a livello mondiale disomogenee e ancora prive di standardizzazioni, nel 2011 l'Unione europea ha stabilito le linee guida da adottare per i produttori di sistemi RFID, ottenendo risultati in linea con le attuali normative anche in tema di privacy.

Italia

La banda di operatività della tecnologia ISO 18000, a differenza degli Stati Uniti, opera su una banda assegnata al Ministero della difesa. Di conseguenza, l'adozione di tale tecnologia risulta essere limitata agli scopi prototipali. La banda di operatività dei tag 13,56 MHz è invece libera.

Il decreto del ministero delle comunicazioni del 12 luglio 2007, grazie alla collaborazione del Ministero della Difesa, che impegna la banda UHF per alcuni ponti radio a uso militare, il Ministero delle comunicazioni ha liberalizzato le frequenze UHF comprese fra 865 e 868 MHz per le applicazioni RFID (Radio Frequency IDentification) a uso civile. Il decreto permette l'installazione di apparati - sia indoor sia outdoor - con una potenza di 2 watt, espandibile a 4 watt con particolari tipi di antenna. Il problema della privacy sussiste nella misura in cui i contenuti dei tag contengano informazioni personali, senza adottare le misure minime di sicurezza prescritte dalla legge (anonimizzazione, protezione dell'accesso, cifratura, ecc.). Concettualmente, un tag è assimilabile a una chiavetta USB leggibile a breve distanza, in alcuni casi senza un atto consapevole. Se il supporto non è protetto da password di accesso ai dati, se i dati contengono informazioni personali e se queste informazioni sono in chiaro, ovviamente il problema si pone.

Note

Voci correlate

Altri progetti

Collegamenti esterni

Wikiwand - on

Seamless Wikipedia browsing. On steroids.