SHA-2,名称来自于安全散列演算法2(英语:Secure Hash Algorithm 2)的缩写,一种密码杂凑函数演算法标准,由美国国家安全局研发[3],由美国国家标准与技术研究院(NIST)在2001年发布。属于SHA演算法之一,是SHA-1的后继者。其下又可再分为六个不同的演算法标准,包括了:SHA-224、SHA-256、SHA-384、SHA-512、SHA-512/224、SHA-512/256。

| 概述 | |

|---|---|

| 设计者 | 美国国家安全局 |

| 首次发布 | 2001年 |

| 系列 | (SHA-0), SHA-1, SHA-2, SHA-3 |

| 认证 | FIPS PUB 180-4, CRYPTREC, NESSIE |

| 细节 | |

| 摘要长度 | 224, 256, 384, or 512 bits |

| 结构 | 配合Davies–Meyer压缩函数的默克尔-达姆加德结构 |

| 重复回数 | 64 or 80 |

| 最佳公开破解 | |

| A 2011 attack breaks preimage resistance for 57 out of 80 rounds of SHA-512, and 52 out of 64 rounds for SHA-256.[1] Pseudo-collision attack against up to 46 rounds of SHA-256.[2] | |

开发

NIST发布了三个额外的SHA变体,这三个函数都将讯息对应到更长的讯息摘要。以它们的摘要长度(以位元计算)加在原名后面来命名:SHA-256,SHA-384和SHA-512。它们发布于2001年的FIPS PUB 180-2草稿中,随即通过审查和评论。包含SHA-1的FIPS PUB 180-2,于2002年以官方标准发布。2004年2月,发布了一次FIPS PUB 180-2的变更通知,加入了一个额外的变种SHA-224,这是为了符合双金钥3DES所需的金钥长度而定义[4]。

SHA-256和SHA-512是很新的杂凑函数,前者以定义一个word为32位元,后者则定义一个word为64位元。它们分别使用了不同的偏移量,或用不同的常数,然而,实际上二者结构是相同的,只在回圈执行的次数上有所差异。SHA-224以及SHA-384则是前述二种杂凑函数的截短版,利用不同的初始值做计算。

这些新的杂凑函数并没有接受像SHA-1一样的公众密码社群做详细的检验,所以它们的密码安全性还不被大家广泛的信任。[来源请求]Gilbert和Handschuh在2003年曾对这些新变种作过一些研究,声称他们没有找到弱点。[5]

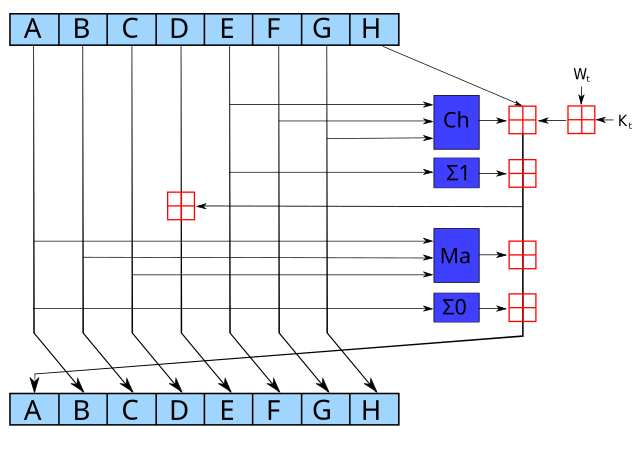

演算法

以下是SHA-256演算法的虚拟码。注意,64个word w[16..63]中的位元比起SHA-1演算法,混合的程度大幅提升。

注意:全部变量皆是32位元无符号整数,且溢位时以模232处理

初始化 (以下是前8个质数2..19平方根小数部分的前32位元): h0 := 0x6a09e667 h1 := 0xbb67ae85 h2 := 0x3c6ef372 h3 := 0xa54ff53a h4 := 0x510e527f h5 := 0x9b05688c h6 := 0x1f83d9ab h7 := 0x5be0cd19

初始化每轮用的常数 (前64个质数2..311的立方根小数部分的前32位元): k[0..63] := 0x428a2f98, 0x71374491, 0xb5c0fbcf, 0xe9b5dba5, 0x3956c25b, 0x59f111f1, 0x923f82a4, 0xab1c5ed5, 0xd807aa98, 0x12835b01, 0x243185be, 0x550c7dc3, 0x72be5d74, 0x80deb1fe, 0x9bdc06a7, 0xc19bf174, 0xe49b69c1, 0xefbe4786, 0x0fc19dc6, 0x240ca1cc, 0x2de92c6f, 0x4a7484aa, 0x5cb0a9dc, 0x76f988da, 0x983e5152, 0xa831c66d, 0xb00327c8, 0xbf597fc7, 0xc6e00bf3, 0xd5a79147, 0x06ca6351, 0x14292967, 0x27b70a85, 0x2e1b2138, 0x4d2c6dfc, 0x53380d13, 0x650a7354, 0x766a0abb, 0x81c2c92e, 0x92722c85, 0xa2bfe8a1, 0xa81a664b, 0xc24b8b70, 0xc76c51a3, 0xd192e819, 0xd6990624, 0xf40e3585, 0x106aa070, 0x19a4c116, 0x1e376c08, 0x2748774c, 0x34b0bcb5, 0x391c0cb3, 0x4ed8aa4a, 0x5b9cca4f, 0x682e6ff3, 0x748f82ee, 0x78a5636f, 0x84c87814, 0x8cc70208, 0x90befffa, 0xa4506ceb, 0xbef9a3f7, 0xc67178f2

预处理: 讯息后接上一个位元'1' 再接上k个'0',其中k为最小的非负整数,使所得的讯息长度(位元数)同余于448(mod 512) 将预处理前讯息的长度(位元数)写成64位元大端序整数,接在最尾

将讯息分成若干连续段处理,每段512位元: 将讯息分成512位元的分段 for 每段 将该段再分成十六个32位元的字组,看成大端序的整数w[0..15]

从该十六个字组,计算多四十八个同样长度的字组,得到总共六十四个32位元字组:

for i from 16 to 63

s0 := (w[i-15] rightrotate 7) xor (w[i-15] rightrotate 18) xor(w[i-15] rightshift 3)

s1 := (w[i-2] rightrotate 17) xor (w[i-2] rightrotate 19) xor(w[i-2] rightshift 10)

w[i] := w[i-16] + s0 + w[i-7] + s1

初始化此段的杂凑值:

a := h0

b := h1

c := h2

d := h3

e := h4

f := h5

g := h6

h := h7

主回圈:

for i from 0 to 63

s0 := (a rightrotate 2) xor (a rightrotate 13) xor(a rightrotate 22)

maj := (a and b) xor (a and c) xor(b and c)

t2 := s0 + maj

s1 := (e rightrotate 6) xor (e rightrotate 11) xor(e rightrotate 25)

ch := (e and f) xor ((not e) and g)

t1 := h + s1 + ch + k[i] + w[i]

h := g

g := f

f := e

e := d + t1

d := c

c := b

b := a

a := t1 + t2

将此段的杂凑值加进总和:

h0 := h0 + a

h1 := h1 + b

h2 := h2 + c

h3 := h3 + d

h4 := h4 + e

h5 := h5 + f

h6 := h6 + g

h7 := h7 + h

输出最总的杂凑值(大端序):

digest = hash = h0 append h1 append h2 append h3 append h4 append h5 append h6 append h7

其中ch函数及maj函数可利用前述SHA-1的优化方式改写。

SHA-224和SHA-256基本上是相同的,除了:

h0到h7的初始值不同,以及- SHA-224输出时截掉

h7的函数值。

SHA-512和SHA-256的结构相同,但:

- SHA-512所有的数字都是64位元,

- SHA-512执行80次加密回圈而非64次,

- SHA-512初始值和常数拉长成64位元,以及

- 二者位元的偏移量和循环位移量不同。

SHA-384和SHA-512基本上是相同的,除了:

h0到h7的初始值不同,以及- SHA-384输出时截掉

h6和h7的函数值。

实现

Windows操作系统的System32目录下有certutil.exe,可以直接调用,例如:

certutil -hashfile yourfilename.ext SHA256

参考文献

Wikiwand in your browser!

Seamless Wikipedia browsing. On steroids.

Every time you click a link to Wikipedia, Wiktionary or Wikiquote in your browser's search results, it will show the modern Wikiwand interface.

Wikiwand extension is a five stars, simple, with minimum permission required to keep your browsing private, safe and transparent.